As configurações de proxy são usadas em redes compartilhadas de grandes organizações, que precisam ter um controle maior sobre o tráfego de dados de sua conexão. Porém, isso requer que cada computador que acessa a rede seja configurado corretamente, o que muda em cada navegador. Confira o tutorial abaixo e aprenda a modificar o proxy do Google Chrome manualmente.

Como saber quantas vezes você visitou um site com o Chrome (Foto: Divulgação/Google Chrome)

Como saber quantas vezes você visitou um site com o Chrome (Foto: Divulgação/Google Chrome)

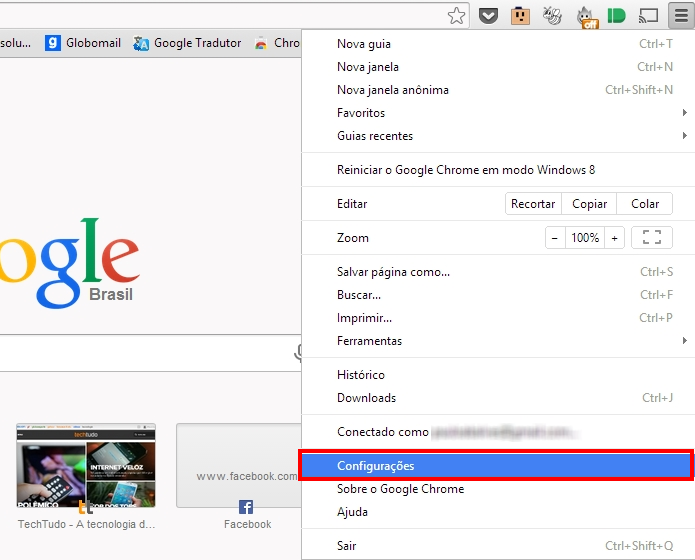

Passo 1. Clique no botão de menu no canto superior direito da janela do Chrome e selecione “Configurações”;

Abra as configurações do Chrome (Foto: Reprodução/Paulo Alves)

Abra as configurações do Chrome (Foto: Reprodução/Paulo Alves)

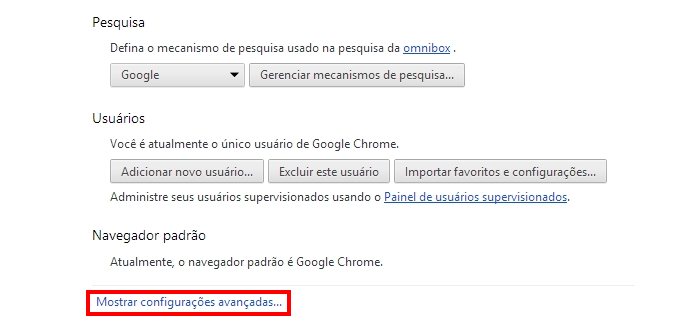

Passo 2. Arraste a janela até o rodapé e clique em “Mostrar configurações avançadas”;

Exiba as opções avançadas (Foto: Reprodução/Paulo Alves)

Exiba as opções avançadas (Foto: Reprodução/Paulo Alves)

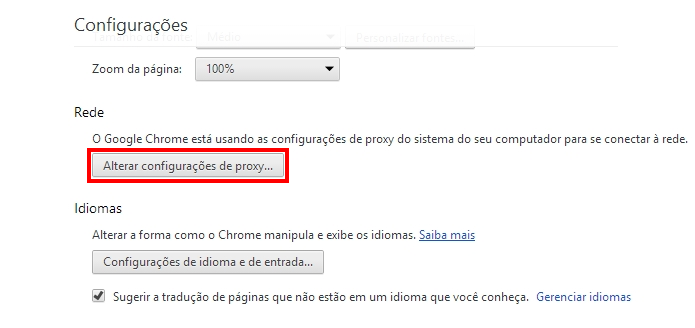

Passo 3. No item “Rede”, clique no botão “Alterar as configurações de proxy”;

Altere o proxy (Foto: Reprodução/Paulo Alves)

Altere o proxy (Foto: Reprodução/Paulo Alves)

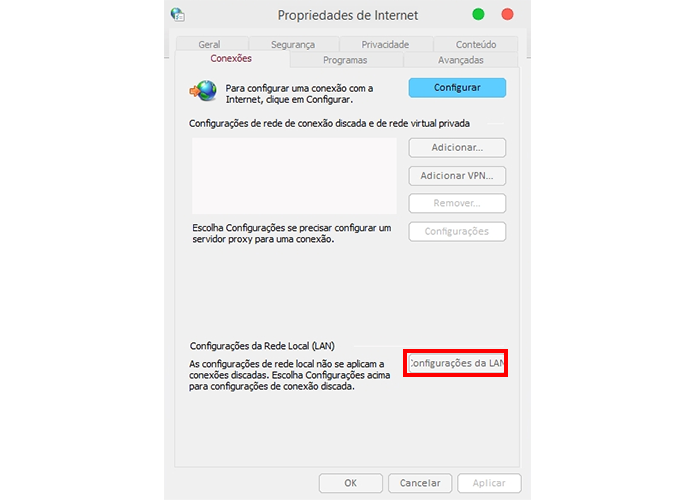

Passo 4. Na janela “Propriedades de Internet”, abra a opção “Configurações da LAN”;

Acesse as configurações da LAN (Foto: Reprodução/Paulo Alves)

Acesse as configurações da LAN (Foto: Reprodução/Paulo Alves)

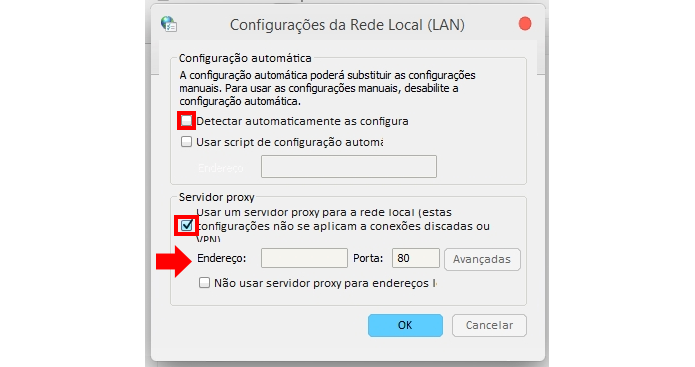

Passo 5. Desmarque a opção “Detectar automaticamente as configurações”, marque a caixa “Usar um servidor proxy” e insira IP e porta fornecidos pelo administrador da rede.

Digite o IP do servidor proxy e a porta, ambos fornecidos pelo administrador da rede (Foto: Reprodução/Paulo Alves)

Digite o IP do servidor proxy e a porta, ambos fornecidos pelo administrador da rede (Foto: Reprodução/Paulo Alves)

Pronto. A partir de agora, seu navegador irá obter a conexão filtrada do servidor proxy do estabelecimento, liberando o acesso, mas também tornando o computador sujeito aos eventuais bloqueios impostos.

Fonte: TechTudo.

0 comentários:

Os comentários serão moderados antes de publicar! respondo todos, obrigado por comentar.